【BlackHat 2017】国外研究员主题演讲:某中国公司仍在大量收集Android手机短信、联系人等信息

在周三的BlackHat黑帽大会上,来自上海的广升科技(Adups)再一次被推上风口浪尖。研究人员称,广升在至少在两款Android手机中收集用户信息。

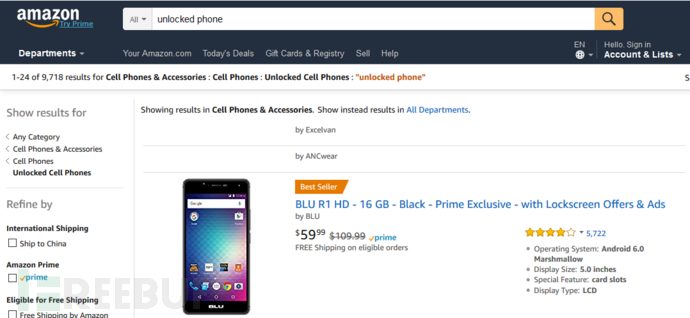

去年11月,Kryptowire安全公司的专家发布报告称,美国在售某些品牌的的Andriod手机的固件中存在广升公司的后门,广升为这些手机提供FOTA固件升级解决方案,从而在未经用户允许的情况下,将个人数据传输至其在上海的服务器,包括短信全文、联系人、通话记录等信息。美国主要受这一固件影响的手机品牌为BLU,包括型号R1 HD和Life One X2,在Amazon和Best Buy上有售。

Kryptowire在报告中说,他们针对固件的代码和网络都进行了分析:从事这种行为监测的是某种商业FOTA升级软件系统——那些受影响的Android设备都搭载了这一系统。这套系统就是来自上海广升技术有限公司(Shanghai Adups Technology Co. Ltd)。

顺带一提,发布这份报告的Kryptowire公司,是由美国国防高级研究计划局 (DARPA) 和国土安全部 (DHS) 联合投资的公司,主要为美国国防、军事、情报机构提供移动应用程序的安全性分析、企业级移动设备安全解决方案等服务。

在昨天的BlackHat 2017大会上,Kryptowire公司联合创始人,去年曾经参与编写报告的研究员Ryan Johnson发表演讲称,今年5月他发现广升公司依然在收集用户数据并将他们传回中国的服务器。

研究人员表示,这些数据包括机主的完整短信、完整号码的通话记录,还有一些设备标识,包括IMSI、序列号、MAC地址还有IMEI号。

“我发现的时候,他们在收集短信、通话记录、GPS位置,之后他们不收集了,”Johnson称,“但今年5月,我发现广升又在收集用户信息。”

根据广升官网的宣传,广升提供FOTA技术服务,目前已与700家领先的芯片厂商、方案设计厂商、ODM/OEM厂商、智能硬件品牌厂商达成战略合作伙伴关系。有7亿设备,包括汽车,使用了该公司的软件。

去年11月被口诛笔伐后,上海广升科技发布了一则道歉声明,称该定制化的版本将采集短信内容以满足部分国内品牌客户手机智能短信模块的需求,通过后端的批量数据分析,智能识别垃圾短信、公众服务号码并进行短信分类,从而改善手机体验,不小心包含在美国销售的BLU设备中。但是研究人员称,广升仍然在部分Blu型号的手机上收集信息。在Blu生产的Grand M手机中,广升收集的信息包括基站ID、安装程序列表、用户的IMSI码和SIM卡序列号。

除此之外,研究人员称,另一家名叫Cubot的中国手机公司也在使用广升的软件,收集的信息除了基站ID、安装程序列表、用户的IMSI码和SIM卡序列号以外还包括手机浏览器的浏览记录。

国内读者可能并不了解Cubot和Blu这个品牌,Cubot在欧洲、非洲、南美和亚洲销售手机。而Blu的手机则在美国销售较多,包括百思买和沃尔玛有售。小编搜索后发现,Blu手机是Amazon上销量最高的无锁手机。

“广升没有任何利用跟踪用户的浏览记录,更不要提其他数据了。”Johnson称。

不过Johnson称在周一对Cubot X16S的测试中发现广升已经停止收集手机信息了。尽管如此,Johnson称广升仍然有能力对大量手机执行命令,包括在用户不知情的情况下安装任意app,截屏,或者擦除所有手机数据。

*参考来源: Threatpost,本文作者:Sphinx,转载请注明来自FreeBuf.COM