恶意软件分析环境 cuckoo+malwasm

- - 开源中国社区最新新闻分析恶意软件malicious ware有很多方法. 请容我不自量力推荐两个开放源代码的免费系统 Cuckoo和 MalWasm. 这是一个虚拟化环境下的恶意软件分析系统. 基于虚拟化进行程序分析有很多优点:. 整机内存可以dump出来,并且可以随时做snapshot;. 无论杀毒软件如何吹嘘它们的启发式分析引擎,但是xss的故事已经证明区区XOR加密就可以将他们全部bypass.

分析恶意软件malicious ware有很多方法。请容我不自量力推荐两个开放源代码的免费系统 Cuckoo和 MalWasm。这是一个虚拟化环境下的恶意软件分析系统。

基于虚拟化进行程序分析有很多优点:

言归正传,继续看本文的主角Cuckoo和MalMAsm吧!

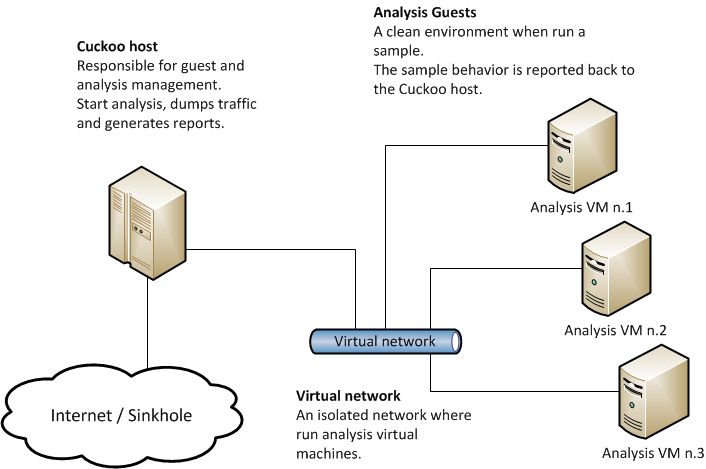

Cuckoo 的全称是OpenSource Cuckoo Sandbox Project。它由我所尊敬的一些安全先驱开发,其中一些人也是开源honeyspot 的contributor。实际上在2010年的时候Cuckoo还是honeyNET的一个子项目。这些前辈独到的蜜罐网络研发的技巧,让Cuckoo可以轻而易举的进行URL分析、网络通讯分析、程序分析、pdf分析。

整体上,Cuckoo基于虚拟机技术,使用中央控制系统和模块设计,结合python的自动化特征,已经是颇为自动化的恶意软件行为研究环境。

出于研发历史的考量,个人推荐使用debian或ubuntu主机安装virtualbox当作Cuckoo Host,WinXP做guest。实际上Cuckoo也支持Macox和KVM 等其他环境,也支持Windows7做guest—不过调试环境还是稳定优先吧?

如果只是纯粹为程序的抽象行为做分析,则也有傻瓜的平方级别的工具 MalWAsm。按照官方的document进行安装之后,

要说您不懂汇编也想分析分析软件、网页什么的,这2款开源环境应该够您用了。

如果说您是资深分析人士,利用这些环境应该可以大大提升分析效率。哪怕是程序进行了加密,行为级别的记录也很有帮助吧!

不过有3点提醒:

我听见哪位读着说“再傻瓜一些的傻瓜三次方的分析环境”您也需要?哎呀,三次元的傻瓜是啥意思来的?