8个网络安全开源框架

- - HTML5资源教程能帮助构建、操作安全系统的开源项目多到数不清,尤其是随着对工具的安全监控和事件反应的要求不断加强的情况下,开源安全软件不得不提高自己的性能. 下面为你介绍10款开源的安全软件. Bro 是一款很强大的框架,用于网络分析和安全监控,它和常见的IDS有所不同. 与通用的网络传输分析工具相比它侧重于网络安全监控和提供一个完整的平台化工具.

写在前面:

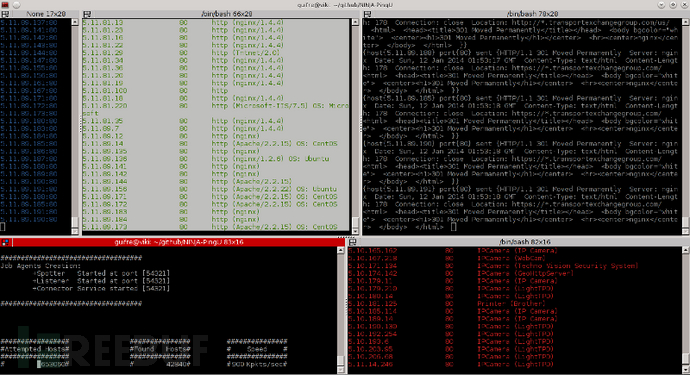

这个扫描框架有着一个很萌的名字(企鹅忍者),同时它还有其他优秀的特性,开源,支持插件,高效。

正文:

NINJA-PingU作为一个扫描框架,可不仅仅只有ping这样简单的功能,他是一个专门为大型网络扫描所设计的框架,兼顾效率的同时,支持插件的开发。

NINJA-PingU本身也自带了很多插件,这些插件可以很好的分析网络环境中的服务和识别嵌入式设备。更多关于NINJA-PingU的信息可以看他的官方网站 http://owasp.github.io/NINJA-PingU。

环境需求

- gcc - Linux box. Will not work neither on *BSD or Windows OS. - Root Privileges

安装指令

$ cd /tmp; wget https://github.com/OWASP/NINJA-PingU/archive/v1.0.tar.gz; tar -xvf v1.0.tar.gz; cd NINJA-PingU-1.0/; ./npingu.sh

参数说明

# sudo ./bin/npingu [OPTIONS] targets -t Number of sender threads. -p Port scan range. For instance, 80 or 20-80. -d Delay between packages sent (in usecs). -s No service identification (less bandwith load, more hosts/time). -m Module to run. For instance, Service. -h Show this help. [targets] Ip address seed. For instance, 192.168.1. or 1.1.1.1-255.0.0.0

NINJA Pingu使用脚本编译,使用如下语句可以运行它。

$ ./npingu.sh

用例

扫描OVH服务器

# ./bin/npingu -t 3 -p 20-80 188.1.1.1-188.255.1.1 -d 1 -m Service -Targeted Hosts [188.165.83.148-188.255.83.148] -Targeted Port Range [20-80] -Threads [3] -Delay 1 usec -Use the Service identification Module

扫描google web服务器

# ./bin/npingu -t 5 -p 80 -s 74.125.0.0-74.125.255.255 -Targeted Hosts [74.125.0.0-74.125.255.255] -Targeted Port [80] -Threads [5] -s synOnly scan

扫描 32764/TCP后门

# ./bin/npingu -t 2 1.1.1.1-255.1.1.1 -m Backdoor32764 -p 32764 -Targeted Hosts [1.1.1.1-255.1.1.1] -Targeted Port [32764] -Threads [2] -Use the 32764/TCP Backdoor Module

联系我们

如果你发现了bug或者有任何建议请联系我的邮箱 [email protected]